En el manual de urbanidad y buenas maneras de Carreño debería incluirse la siguiente regla: borrar todos los correos electrónicos que ya no son necesarios en bandeja de entrada.

Antes de explicar por qué, exploremos las razones por las que cometemos el error de guardar correos en nuestra bandeja:

• El correo tiene adjunto un documento importante.

• El correo tiene el link de una página web que se necesitará más adelante.

• El correo contiene información valiosa, como números telefónicos, direcciones de correo electrónico, dirección postal de una empresa, etc.

Esto jamás debe hacerse. Lo correcto es guardar la información importante de manera segura en una computadora, disco duro o memoria externos, como lo recomendamos aquí.Si se trata de un link a una página web que se utiliza frecuentemente, conviene añadirlo a la lista de favoritos en el navegador (el atajo es teclear CTR + D ).

Se recomienda borrar inmediatamente los mensajes de acuse de recibido o confirmaciones del tipo: “Enterado”, “Gracias”, “De acuerdo”, “Nos vemos”, etc.

¿Por qué debemos limpiar nuestra bandeja de entrada?

Para evitar que nuestra bandeja de entrada sea un almacén de correos innecesarios. No sólo será difícil buscar entre cientos de mensajes, sino que nos acabaremos el espacio en disco que nos da el proveedor de hospedaje web. Si usas una plataformade correo electrónico gratuita, como Gmail o Outlook, esto es lo que te recomendamos.

Gmail

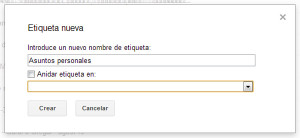

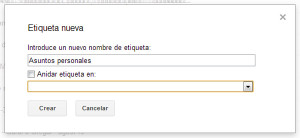

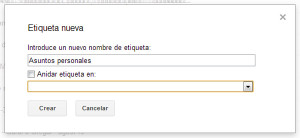

1) Organiza tu correo con etiquetas.

Este es el primer paso para tener una bandeja de entrada organizada. Al etiquetar los correos, se dividen en categorías como trabajo, actividades extraescolares, personales, promociones, etc., más fáciles de buscar.

2) Crea filtros y reglas automáticas.

La herramienta perfecta para deshacerte de todos los correos spam que te llegan y también los correos promocionales o de cadena que no tienes ni la menor idea de por qué te llegan.

3) Destaca tus mensajes con 12 tipos de estrellas.

Antes Gmail ya ofrecía la opción de marcar manualmente tus correos importantes con una pequeña estrella amarilla. Ahora las opciones ofrecen no sólo estrellas sino una gama de signos de diferentes colores para marcar cada uno de tus correos.

4) Recibe todos los correos en una misma cuenta.

Muchas personas tienen diferentes cuentas en Gmail, Hotmail o Yahoo! y necesita revisar bandejas de entrada diferentes. Gmail ofrece la opción de recibir los mismos correos en una única bandeja de entrada y así ahorrarte tiempo.

5) Lee tu correo sin conexión a Internet.

No es necesario tener conexión a Internet. Puedes revisar y depurar tu bandeja de entrada desde donde te encuentres.

Outlook

El servicio de manejo de correo electrónico de Microsoft ofrece la herramienta de etiquetar correos al igual que Gmail.También permite crear filtros dentro de la bandeja de entrada.

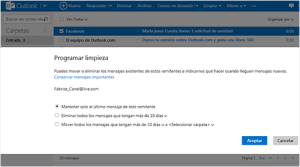

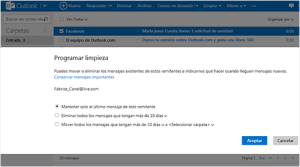

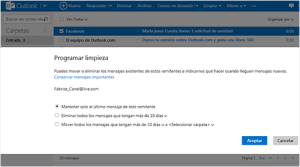

Programa una limpieza

Esta herramienta se encarga de borrar correos obsoletos de conversaciones creadas a través de correos electrónicos después de 30,60 o 90 días.

Limpiar

Puedes mover mensajes de tu bandeja de entrada a otro que desees.

Puedes seguir instrucciones más detalladas en las fuentes citadas abajo, dependiendo de la plataforma que uses.

Fuentes: Tuexperto | Windows.Microsoft

In the manual of etiquette and good manners of Carreño it should include the following rule: delete all the emails that are no longer needed in you inbox.

Before explaining why, let’s explore the reasons that make the mistake of saving emails in our mailbox:

• Mail has attached an important document.

• Mail has the link of a website that will be needed later.

• The mail contains valuable information such as phone numbers, email addresses, postal address of a company, etc..

This should never be done. The right thing is to keep important information securely on a computer hard drive or external memory, as we recommend here. If this is a link to a website that is frequently used, it should add to the list of bookmarks in the browser (the shortcut is to type CTR + D).

We recommend to immediately erase all email received with acknowledgment or confirmation of the type: «Aware», «Thanks», «Agree», «See», etc..

Why should we clean our inbox?

To prevent our inbox is a storehouse of unnecessary emails. Not only be difficult search through hundreds of messages, but we end up disk space that gives the web hosting provider. If you use a free email plataformade as Gmail or Outlook, this is what I like.

Gmail

1) Organize your email with labels.

This is the first step to have an organized inbox. By labeling the emails, are divided into categories such as work, extracurricular activities, personal, promotions, etc.., Easier to find.

2) Create filters and automatic rules.

The perfect tool to get rid of all the spam you get and promotional mailings or chain that you have no idea of ??why you come.

3) Highlight your message with 12 types of stars.

Before Gmail already offered the option to manually mark your important mails with a small yellow star. Now the options offered not only stars but a long list of signs of different colors to mark each of your emails.

4) Get all mails in one account.

Many people have different accounts on Gmail, Hotmail or Yahoo! and need to review different inboxes. Gmail gives you the option of receiving the same emails in a single inbox and thus save time.

5) Read your mail without Internet connection.

You do not need internet connection. You can check and debug your inbox wherever you are.

Outlook

The email service from Microsoft offers the tool to label emails as Gmail. It also allows you to create filters in your inbox.

Cleaning program

This tool is responsible for deleting emails conversations created that became obsolete through emails after 30,60 or 90 days.

Clean

You can move messages from your inbox to another folder if you want.

You can follow detailed instructions in the sources listed below, depending on the platform you use.

Sources: wikihow